Dopo aver aggiunto l'SDK App Check alla tua app, ma prima di abilitare l'applicazione App Check, devi assicurarti che questa operazione non interrompa i tuoi utenti legittimi esistenti.

Uno strumento importante che puoi utilizzare per prendere questa decisione per Firebase AI Logic, Data Connect, Realtime Database, Cloud Firestore, Cloud Storage, Authentication, Google Identity per iOS, API Maps JavaScript e API Places (New) è la schermata delle metriche delle richieste App Check.

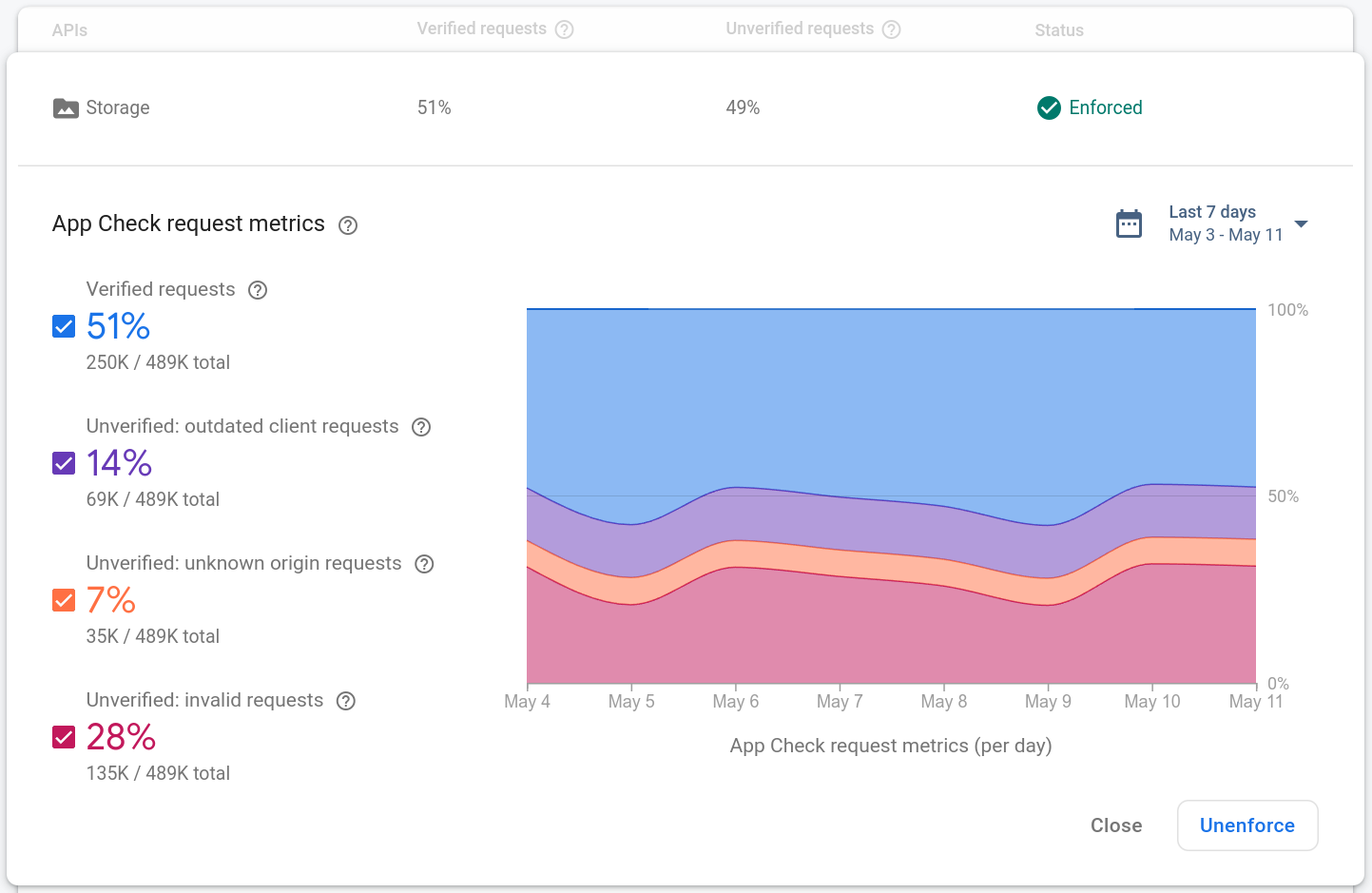

Nella console Firebase, puoi visualizzare le metriche delle richieste App Check per un prodotto nella scheda Sicurezza > App Check > API. Ad esempio:

Le metriche delle richieste per ogni prodotto sono suddivise in quattro categorie:

Le richieste verificate sono quelle che hanno un token App Check valido. Dopo aver abilitato App Check l'applicazione, solo le richieste in questa categoria andranno a buon fine.

Le richieste client obsolete sono quelle a cui manca un App Check token. Queste richieste potrebbero provenire da una versione precedente dell'SDK Firebase prima che App Check fosse incluso nell'app.

Le richieste di origine sconosciuta sono quelle a cui manca un token App Check e che non sembrano provenire dall'SDK Firebase. Queste potrebbero provenire da richieste effettuate con chiavi API rubate o da richieste contraffatte effettuate senza l'SDK Firebase.

Le richieste non valide sono quelle che hanno un token App Check non valido, che potrebbe provenire da un client non autentico che tenta di impersonare la tua app o da ambienti emulati.

La distribuzione di queste categorie per la tua app dovrebbe informarti quando decidi di abilitare l'applicazione. Di seguito sono riportate alcune linee guida:

Se quasi tutte le richieste recenti provengono da client verificati, valuta la possibilità di abilitare l'applicazione per iniziare a proteggere le risorse di backend.

Se una parte significativa delle richieste recenti proviene da client probabilmente obsoleti, per evitare di interrompere gli utenti, valuta la possibilità di attendere che un maggior numero di utenti aggiorni la tua app prima di abilitare l'applicazione. L'applicazione di App Check su un'app rilasciata interromperà le versioni precedenti dell'app che non sono integrate con l'App Check SDK.

Se la tua app non è ancora stata lanciata, devi abilitare immediatamente l'applicazione di App Check enforcement, poiché non sono in uso client obsoleti.

Passaggi successivi

Quando hai compreso l'impatto di App Check sui tuoi utenti e sei pronto a procedere, puoi abilitare l'applicazione di App Check per Firebase AI Logic, Data Connect, Realtime Database, Cloud Firestore, Cloud Storage, Authentication, Google Identity per iOS, API Maps JavaScript e API Places (New).