Puoi consentire agli utenti di autenticarsi con Firebase utilizzando provider OAuth come GitHub integrando l'accesso OAuth generico nella tua app tramite l'SDK Firebase per eseguire il flusso di accesso end-to-end.

Prima di iniziare

Per consentire agli utenti di accedere utilizzando gli account GitHub, devi prima abilitare GitHub come provider di accesso per il tuo progetto Firebase:

Utilizza Swift Package Manager per installare e gestire le dipendenze di Firebase.

- In Xcode, con il progetto dell'app aperto, vai a File > Add Packages (File > Aggiungi pacchetti).

- Quando richiesto, aggiungi il repository dell'SDK delle piattaforme Apple di Firebase:

- Scegli la Firebase Authentication libreria.

- Aggiungi il flag

-ObjCalla sezione Other Linker Flags (Altri flag del linker) delle impostazioni di compilazione della destinazione. - Al termine, Xcode inizierà automaticamente a risolvere e a scaricare le tue dipendenze in background.

https://github.com/firebase/firebase-ios-sdk.git

Ora, esegui alcuni passaggi di configurazione:

- Nella console Firebase, vai a Sicurezza > Autenticazione.

- Nella scheda Metodo di accesso, attiva il provider di accesso GitHub.

-

Aggiungi l'ID cliente e il client secret dalla console per sviluppatori di quel provider alla configurazione del provider:

- Registra la tua app come applicazione per sviluppatori su GitHub e ottieni l' ID cliente e il client secret OAuth 2.0 della tua app.

-

Assicurati che l'URI di reindirizzamento OAuth di Firebase (ad esempio,

my-app-12345.firebaseapp.com/__/auth/handler) sia impostato come l' URL di callback dell'autorizzazione nella pagina delle impostazioni dell'app nella configurazione dell' app GitHub.

- Fai clic su Salva.

Gestire il flusso di accesso con l'SDK Firebase

Per gestire il flusso di accesso con l'SDK delle piattaforme Apple di Firebase:

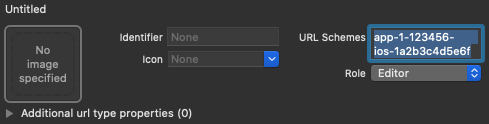

Aggiungi schemi URL personalizzati al progetto Xcode:

- Apri la configurazione del progetto: fai doppio clic sul nome del progetto nella visualizzazione ad albero a sinistra. Seleziona la tua app dalla sezione TARGETS (Destinazioni), poi seleziona la scheda Info ed espandi la sezione URL Types (Tipi di URL).

-

Fai clic sul pulsante + e aggiungi l'ID app codificato come schema URL.

Lascia vuoti gli altri campi.

Puoi trovare l'ID app codificato nella console Firebase: vai a

Impostazioni > Generale scheda, quindi scorri verso il basso fino alla sezione Le tue app per visualizzare i dettagli della tua app per iOS.Al termine, la configurazione dovrebbe essere simile alla seguente (ma con i valori specifici dell'applicazione):

Crea un'istanza di OAuthProvider utilizzando l'ID provider github.com.

Swift

var provider = OAuthProvider(providerID: "github.com")

Objective-C

FIROAuthProvider *provider = [FIROAuthProvider providerWithProviderID:@"github.com"];

Facoltativo: specifica altri parametri OAuth personalizzati che vuoi inviare con la richiesta OAuth.

Swift

provider.customParameters = [ "allow_signup": "false" ]

Objective-C

[provider setCustomParameters:@{@"allow_signup": @"false"}];

Per i parametri supportati da GitHub, consulta la documentazione di GitHub OAuth. Tieni presente che non puoi passare i parametri richiesti da Firebase con

setCustomParameters. Questi parametri sono client_id, redirect_uri, response_type, scope e state.Facoltativo: specifica altri ambiti OAuth 2.0 oltre al profilo di base che vuoi richiedere al provider di autenticazione. Se la tua applicazione richiede l'accesso ai dati utente privati delle API GitHub, dovrai richiedere le autorizzazioni per accedere alle API GitHub in Autorizzazioni API nella console per sviluppatori di GitHub. Gli ambiti OAuth richiesti devono corrispondere esattamente a quelli preconfigurati nelle autorizzazioni API dell'app.

Swift

// Request read access to a user's email addresses. // This must be preconfigured in the app's API permissions. provider.scopes = ["user:email"]

Objective-C

// Request read access to a user's email addresses. // This must be preconfigured in the app's API permissions. [provider setScopes:@[@"user:email"]];

Per saperne di più, consulta la documentazione sugli ambiti di GitHub.

Facoltativo: se vuoi personalizzare il modo in cui la tua app presenta

SFSafariViewControlleroUIWebViewquando mostra reCAPTCHA all'utente, crea una classe personalizzata conforme al protocolloAuthUIDelegatee passala acredentialWithUIDelegate.Autenticati con Firebase utilizzando l'oggetto provider OAuth.

Swift

provider.getCredentialWith(nil) { credential, error in if error != nil { // Handle error. } if credential != nil { Auth().signIn(with: credential) { authResult, error in if error != nil { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. guard let oauthCredential = authResult.credential as? OAuthCredential else { return } // GitHub OAuth access token can also be retrieved by: // oauthCredential.accessToken // GitHub OAuth ID token can be retrieved by calling: // oauthCredential.idToken } } }

Objective-C

[provider getCredentialWithUIDelegate:nil completion:^(FIRAuthCredential *_Nullable credential, NSError *_Nullable error) { if (error) { // Handle error. } if (credential) { [[FIRAuth auth] signInWithCredential:credential completion:^(FIRAuthDataResult *_Nullable authResult, NSError *_Nullable error) { if (error) { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. FIROAuthCredential *oauthCredential = (FIROAuthCredential *)authResult.credential; // GitHub OAuth access token can also be retrieved by: // oauthCredential.accessToken // GitHub OAuth ID token can be retrieved by calling: // oauthCredential.idToken }]; } }];

Utilizzando il token di accesso OAuth, puoi chiamare la API GitHub.

Ad esempio, per ottenere le informazioni di base del profilo, puoi chiamare l'API REST, passando il token di accesso nell'intestazione

Authorization:https://api.github.com/user

Sebbene gli esempi precedenti si concentrino sui flussi di accesso, hai anche la possibilità di collegare un provider GitHub a un utente esistente. Ad esempio, puoi collegare più provider allo stesso utente, consentendogli di accedere con uno dei due.

Swift

Auth().currentUser.link(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // GitHub credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // GitHub OAuth access token can also be retrieved by: // (authResult.credential as? OAuthCredential)?.accessToken // GitHub OAuth ID token can be retrieved by calling: // (authResult.credential as? OAuthCredential)?.idToken }

Objective-C

[[FIRAuth auth].currentUser linkWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // GitHub credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // GitHub OAuth access token is can also be retrieved by: // ((FIROAuthCredential *)authResult.credential).accessToken // GitHub OAuth ID token can be retrieved by calling: // ((FIROAuthCredential *)authResult.credential).idToken }];

Lo stesso pattern può essere utilizzato con

reauthenticateWithCredential, che può essere utilizzato per recuperare nuove credenziali per le operazioni sensibili che richiedono un accesso recente.Swift

Auth().currentUser.reauthenticateWithCredential(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token is can also be retrieved by: // (authResult.credential as? OAuthCredential)?.accessToken // GitHub OAuth ID token can be retrieved by calling: // (authResult.credential as? OAuthCredential)?.idToken }

Objective-C

[[FIRAuth auth].currentUser reauthenticateWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token is can also be retrieved by: // ((FIROAuthCredential *)authResult.credential).accessToken // GitHub OAuth ID token can be retrieved by calling: // ((FIROAuthCredential *)authResult.credential).idToken }];

Passaggi successivi

Dopo che un utente ha eseguito l'accesso per la prima volta, viene creato un nuovo account utente collegato alle credenziali con cui ha eseguito l'accesso, ovvero nome utente e password, numero di telefono o informazioni del provider di autenticazione. Questo nuovo account viene memorizzato come parte del tuo progetto Firebase e può essere utilizzato per identificare un utente in ogni app del tuo progetto, indipendentemente dalla modalità di accesso.

-

Nelle tue app, puoi ottenere le informazioni di base del profilo dell'utente dall'

Useroggetto. Vedi Gestire gli utenti. Nelle regole di sicurezza di Firebase Realtime Database e Cloud Storage , puoi ottenere l'ID utente univoco dell'utente che ha eseguito l'accesso dalla variabile

auth, e utilizzarlo per controllare i dati a cui un utente può accedere.

Per disconnettere un utente, chiama

signOut:.

Swift

let firebaseAuth = Auth.auth() do { try firebaseAuth.signOut() } catch let signOutError as NSError { print("Error signing out: %@", signOutError) }

Objective-C

NSError *signOutError; BOOL status = [[FIRAuth auth] signOut:&signOutError]; if (!status) { NSLog(@"Error signing out: %@", signOutError); return; }

Potresti anche voler aggiungere codice di gestione degli errori per l'intera gamma di errori di autenticazione. Vedi Gestire gli errori.