Если вы обновили Firebase Authentication with Identity Platform , вы можете добавить многофакторную аутентификацию по SMS в свое iOS-приложение.

Многофакторная аутентификация повышает безопасность вашего приложения. В то время как злоумышленники часто взламывают пароли и учетные записи в социальных сетях, перехватить текстовое сообщение гораздо сложнее.

Прежде чем начать

Включите как минимум одного провайдера, поддерживающего многофакторную аутентификацию. Все провайдеры поддерживают многофакторную аутентификацию, за исключением аутентификации по телефону, анонимной аутентификации и Apple Game Center.

Убедитесь, что ваше приложение проверяет электронные адреса пользователей. Многофакторная аутентификация (MFA) требует подтверждения электронной почты. Это предотвращает регистрацию злоумышленниками в сервисе с использованием чужого адреса электронной почты, а затем блокировку доступа для настоящего владельца путем добавления второго фактора.

Включение многофакторной аутентификации

Откройте страницу «Аутентификация > Способ входа» в консоли Firebase .

В разделе «Дополнительно» включите многофакторную аутентификацию по SMS .

Также следует указать номера телефонов, с которыми вы будете тестировать приложение. Хотя это необязательно, настоятельно рекомендуется зарегистрировать тестовые номера телефонов, чтобы избежать ограничений скорости во время разработки.

Если вы еще не авторизовали домен своего приложения, добавьте его в список разрешенных доменов на странице «Аутентификация > Настройки» в консоли Firebase .

Проверка вашего приложения

Firebase необходимо убедиться, что SMS-запросы поступают из вашего приложения. Это можно сделать двумя способами:

Бесшумные уведомления APNs : При первом входе пользователя в систему Firebase может отправить бесшумное push-уведомление на устройство пользователя. Аутентификация может быть продолжена, если приложение получит уведомление. Обратите внимание, что начиная с iOS 8.0, для использования этого метода не требуется запрашивать у пользователя разрешение на отправку push-уведомлений.

Проверка reCAPTCHA : Если вы не можете отправить бесшумное уведомление (например, потому что пользователь отключил фоновое обновление или вы тестируете свое приложение в симуляторе iOS), вы можете использовать reCAPTCHA. Во многих случаях reCAPTCHA решается автоматически без участия пользователя.

Использование бесшумных уведомлений

Чтобы включить уведомления APNs для использования с Firebase :

В Xcode включите push-уведомления для вашего проекта.

Загрузите свой ключ аутентификации APNs с помощью консоли Firebase (ваши изменения автоматически будут перенесены в Google Cloud Firebase ). Если у вас еще нет ключа аутентификации APNs, см. раздел «Настройка APNs с помощью FCM», чтобы узнать, как его получить.

Откройте консоль Firebase .

Перейдите в раздел «Настройки проекта» .

Выберите вкладку «Облачные сообщения» .

В разделе «Ключ аутентификации APNs» в конфигурации iOS-приложения нажмите «Загрузить» , чтобы загрузить ключ аутентификации для разработки, ключ аутентификации для производства или оба ключа. Требуется как минимум один ключ.

Выберите клавишу.

Добавьте идентификатор ключа. Идентификатор ключа можно найти в разделе «Сертификаты, идентификаторы и профили» в Центре разработчиков Apple .

Нажмите «Загрузить» .

Если у вас уже есть сертификат APNs, вы можете загрузить его вместо сертификата.

Использование проверки reCAPTCHA

Чтобы включить использование reCAPTCHA в клиентском SDK:

Откройте конфигурацию проекта в Xcode.

Дважды щелкните название проекта в древовидном представлении слева.

Выберите приложение в разделе «Цели» .

Выберите вкладку «Информация» .

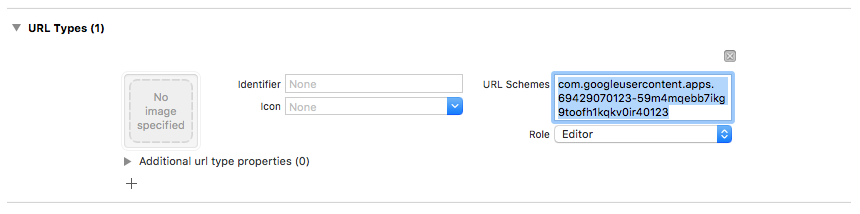

Разверните раздел «Типы URL» .

Нажмите кнопку «+» .

Введите свой обратный идентификатор клиента в поле «Схемы URL» . Это значение можно найти в конфигурационном файле

GoogleService-Info.plistкакREVERSED_CLIENT_ID.

После завершения настройки ваша конфигурация должна выглядеть примерно так:

При желании вы можете настроить способ отображения SFSafariViewController или UIWebView при показе reCAPTCHA в вашем приложении. Для этого создайте пользовательский класс, соответствующий протоколу FIRAuthUIDelegate , и передайте его в verifyPhoneNumber:UIDelegate:completion:

Выбор схемы зачисления

Вы можете выбрать, требуется ли вашему приложению многофакторная аутентификация, а также как и когда регистрировать пользователей. К распространенным сценариям относятся:

Включите второй фактор аутентификации пользователя в процесс регистрации. Используйте этот метод, если ваше приложение требует многофакторной аутентификации для всех пользователей. Обратите внимание, что для включения второго фактора аутентификации учетная запись должна иметь подтвержденный адрес электронной почты, поэтому ваш процесс регистрации должен это учитывать.

Предложите возможность пропустить регистрацию и добавить второй фактор аутентификации. Приложения, которые хотят поощрять, но не обязывать к многофакторной аутентификации, могут предпочесть этот подход.

Предоставьте возможность добавления второго фактора аутентификации на странице управления учетной записью или профилем пользователя, а не на экране регистрации. Это минимизирует сложности в процессе регистрации, сохраняя при этом возможность многофакторной аутентификации для пользователей, которым важна безопасность.

Необходимо постепенно вводить второй фактор аутентификации при каждом желании пользователя получить доступ к функциям с повышенными требованиями к безопасности.

Регистрация второго фактора

Чтобы добавить новый дополнительный фактор аутентификации для пользователя:

Повторно аутентифицируйте пользователя.

Попросите пользователя ввести свой номер телефона.

Получите для пользователя многофакторную аутентификацию:

Быстрый

authResult.user.multiFactor.getSessionWithCompletion() { (session, error) in // ... }Objective-C

[authResult.user.multiFactor getSessionWithCompletion:^(FIRMultiFactorSession * _Nullable session, NSError * _Nullable error) { // ... }];Отправьте проверочное сообщение на телефон пользователя. Убедитесь, что номер телефона отформатирован с символом

+в начале и не содержит других знаков препинания или пробелов (например:+15105551234).Быстрый

// Send SMS verification code. PhoneAuthProvider.provider().verifyPhoneNumber( phoneNumber, uiDelegate: nil, multiFactorSession: session) { (verificationId, error) in // verificationId will be needed for enrollment completion. }Objective-C

// Send SMS verification code. [FIRPhoneAuthProvider.provider verifyPhoneNumber:phoneNumber UIDelegate:nil multiFactorSession:session completion:^(NSString * _Nullable verificationID, NSError * _Nullable error) { // verificationId will be needed for enrollment completion. }];Хотя это и не обязательно, рекомендуется заранее уведомить пользователей о том, что они получат SMS-сообщение и что действуют стандартные тарифы.

Метод

verifyPhoneNumber()запускает процесс проверки приложения в фоновом режиме с помощью бесшумных push-уведомлений. Если бесшумные push-уведомления недоступны, вместо них отправляется запрос reCAPTCHA.После отправки SMS-кода попросите пользователя подтвердить его. Затем используйте его ответ для создания объекта

PhoneAuthCredential:Быстрый

// Ask user for the verification code. Then: let credential = PhoneAuthProvider.provider().credential( withVerificationID: verificationId, verificationCode: verificationCode)Objective-C

// Ask user for the SMS verification code. Then: FIRPhoneAuthCredential *credential = [FIRPhoneAuthProvider.provider credentialWithVerificationID:verificationID verificationCode:kPhoneSecondFactorVerificationCode];Инициализируйте объект утверждения:

Быстрый

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)Objective-C

FIRMultiFactorAssertion *assertion = [FIRPhoneMultiFactorGenerator assertionWithCredential:credential];Завершите регистрацию. При желании вы можете указать отображаемое имя для второго фактора аутентификации. Это полезно для пользователей, использующих несколько вторых факторов, поскольку номер телефона маскируется в процессе аутентификации (например, +1******1234).

Быстрый

// Complete enrollment. This will update the underlying tokens // and trigger ID token change listener. user.multiFactor.enroll(with: assertion, displayName: displayName) { (error) in // ... }Objective-C

// Complete enrollment. This will update the underlying tokens // and trigger ID token change listener. [authResult.user.multiFactor enrollWithAssertion:assertion displayName:nil completion:^(NSError * _Nullable error) { // ... }];

Приведённый ниже код демонстрирует полный пример регистрации второго фактора:

Быстрый

let user = Auth.auth().currentUser

user?.multiFactor.getSessionWithCompletion({ (session, error) in

// Send SMS verification code.

PhoneAuthProvider.provider().verifyPhoneNumber(

phoneNumber,

uiDelegate: nil,

multiFactorSession: session

) { (verificationId, error) in

// verificationId will be needed for enrollment completion.

// Ask user for the verification code.

let credential = PhoneAuthProvider.provider().credential(

withVerificationID: verificationId!,

verificationCode: phoneSecondFactorVerificationCode)

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)

// Complete enrollment. This will update the underlying tokens

// and trigger ID token change listener.

user?.multiFactor.enroll(with: assertion, displayName: displayName) { (error) in

// ...

}

}

})

Objective-C

FIRUser *user = FIRAuth.auth.currentUser;

[user.multiFactor getSessionWithCompletion:^(FIRMultiFactorSession * _Nullable session,

NSError * _Nullable error) {

// Send SMS verification code.

[FIRPhoneAuthProvider.provider

verifyPhoneNumber:phoneNumber

UIDelegate:nil

multiFactorSession:session

completion:^(NSString * _Nullable verificationID, NSError * _Nullable error) {

// verificationId will be needed for enrollment completion.

// Ask user for the verification code.

// ...

// Then:

FIRPhoneAuthCredential *credential =

[FIRPhoneAuthProvider.provider credentialWithVerificationID:verificationID

verificationCode:kPhoneSecondFactorVerificationCode];

FIRMultiFactorAssertion *assertion =

[FIRPhoneMultiFactorGenerator assertionWithCredential:credential];

// Complete enrollment. This will update the underlying tokens

// and trigger ID token change listener.

[user.multiFactor enrollWithAssertion:assertion

displayName:displayName

completion:^(NSError * _Nullable error) {

// ...

}];

}];

}];

Поздравляем! Вы успешно зарегистрировали второй фактор аутентификации для пользователя.

Вход пользователей с использованием двухфакторной аутентификации

Для авторизации пользователя с использованием двухфакторной SMS-верификации:

Пользователь авторизуется с помощью первого фактора аутентификации, после чего возникает ошибка, указывающая на необходимость многофакторной аутентификации. Эта ошибка содержит информацию о механизме разрешения ошибок, подсказки о зарегистрированных вторых факторах и данные базовой сессии, подтверждающие успешную аутентификацию пользователя с помощью первого фактора.

Например, если первым фактором авторизации пользователя являются адрес электронной почты и пароль:

Быстрый

Auth.auth().signIn( withEmail: email, password: password ) { (result, error) in let authError = error as NSError if authError?.code == AuthErrorCode.secondFactorRequired.rawValue { // The user is a multi-factor user. Second factor challenge is required. let resolver = authError!.userInfo[AuthErrorUserInfoMultiFactorResolverKey] as! MultiFactorResolver // ... } else { // Handle other errors such as wrong password. } }Objective-C

[FIRAuth.auth signInWithEmail:email password:password completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error == nil || error.code != FIRAuthErrorCodeSecondFactorRequired) { // User is not enrolled with a second factor and is successfully signed in. // ... } else { // The user is a multi-factor user. Second factor challenge is required. } }];Если первым фактором аутентификации пользователя является федеративный провайдер, например OAuth, обработайте ошибку после вызова метода

getCredentialWith().Если у пользователя зарегистрировано несколько дополнительных факторов аутентификации, спросите его, какой из них использовать. Замаскированный номер телефона можно получить с помощью

resolver.hints[selectedIndex].phoneNumber, а отображаемое имя — с помощьюresolver.hints[selectedIndex].displayName.Быстрый

// Ask user which second factor to use. Then: if resolver.hints[selectedIndex].factorID == PhoneMultiFactorID { // User selected a phone second factor. // ... } else if resolver.hints[selectedIndex].factorID == TotpMultiFactorID { // User selected a TOTP second factor. // ... } else { // Unsupported second factor. }Objective-C

FIRMultiFactorResolver *resolver = (FIRMultiFactorResolver *) error.userInfo[FIRAuthErrorUserInfoMultiFactorResolverKey]; // Ask user which second factor to use. Then: FIRPhoneMultiFactorInfo *hint = (FIRPhoneMultiFactorInfo *) resolver.hints[selectedIndex]; if (hint.factorID == FIRPhoneMultiFactorID) { // User selected a phone second factor. // ... } else if (hint.factorID == FIRTOTPMultiFactorID) { // User selected a TOTP second factor. // ... } else { // Unsupported second factor. }Отправить проверочное сообщение на телефон пользователя:

Быстрый

// Send SMS verification code. let hint = resolver.hints[selectedIndex] as! PhoneMultiFactorInfo PhoneAuthProvider.provider().verifyPhoneNumber( with: hint, uiDelegate: nil, multiFactorSession: resolver.session ) { (verificationId, error) in // verificationId will be needed for sign-in completion. }Objective-C

// Send SMS verification code [FIRPhoneAuthProvider.provider verifyPhoneNumberWithMultiFactorInfo:hint UIDelegate:nil multiFactorSession:resolver.session completion:^(NSString * _Nullable verificationID, NSError * _Nullable error) { if (error != nil) { // Failed to verify phone number. } }];После отправки SMS-кода попросите пользователя подтвердить код и использовать его для создания объекта

PhoneAuthCredential:Быстрый

// Ask user for the verification code. Then: let credential = PhoneAuthProvider.provider().credential( withVerificationID: verificationId!, verificationCode: verificationCodeFromUser)Objective-C

// Ask user for the SMS verification code. Then: FIRPhoneAuthCredential *credential = [FIRPhoneAuthProvider.provider credentialWithVerificationID:verificationID verificationCode:verificationCodeFromUser];Инициализируйте объект утверждения с помощью учетных данных:

Быстрый

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)Objective-C

FIRMultiFactorAssertion *assertion = [FIRPhoneMultiFactorGenerator assertionWithCredential:credential];Выполните вход в систему. После этого вы сможете получить доступ к исходному результату входа, который включает стандартные данные, специфичные для поставщика услуг, и учетные данные для аутентификации:

Быстрый

// Complete sign-in. This will also trigger the Auth state listeners. resolver.resolveSignIn(with: assertion) { (authResult, error) in // authResult will also contain the user, additionalUserInfo, optional // credential (null for email/password) associated with the first factor sign-in. // For example, if the user signed in with Google as a first factor, // authResult.additionalUserInfo will contain data related to Google provider that // the user signed in with. // user.credential contains the Google OAuth credential. // user.credential.accessToken contains the Google OAuth access token. // user.credential.idToken contains the Google OAuth ID token. }Objective-C

// Complete sign-in. [resolver resolveSignInWithAssertion:assertion completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error != nil) { // User successfully signed in with the second factor phone number. } }];

Приведённый ниже код демонстрирует полный пример входа в систему с использованием многофакторной аутентификации:

Быстрый

Auth.auth().signIn(

withEmail: email,

password: password

) { (result, error) in

let authError = error as NSError?

if authError?.code == AuthErrorCode.secondFactorRequired.rawValue {

let resolver =

authError!.userInfo[AuthErrorUserInfoMultiFactorResolverKey] as! MultiFactorResolver

// Ask user which second factor to use.

// ...

// Then:

let hint = resolver.hints[selectedIndex] as! PhoneMultiFactorInfo

// Send SMS verification code

PhoneAuthProvider.provider().verifyPhoneNumber(

with: hint,

uiDelegate: nil,

multiFactorSession: resolver.session

) { (verificationId, error) in

if error != nil {

// Failed to verify phone number.

}

// Ask user for the SMS verification code.

// ...

// Then:

let credential = PhoneAuthProvider.provider().credential(

withVerificationID: verificationId!,

verificationCode: verificationCodeFromUser)

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)

// Complete sign-in.

resolver.resolveSignIn(with: assertion) { (authResult, error) in

if error != nil {

// User successfully signed in with the second factor phone number.

}

}

}

}

}

Objective-C

[FIRAuth.auth signInWithEmail:email

password:password

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error == nil || error.code != FIRAuthErrorCodeSecondFactorRequired) {

// User is not enrolled with a second factor and is successfully signed in.

// ...

} else {

FIRMultiFactorResolver *resolver =

(FIRMultiFactorResolver *) error.userInfo[FIRAuthErrorUserInfoMultiFactorResolverKey];

// Ask user which second factor to use.

// ...

// Then:

FIRPhoneMultiFactorInfo *hint = (FIRPhoneMultiFactorInfo *) resolver.hints[selectedIndex];

// Send SMS verification code

[FIRPhoneAuthProvider.provider

verifyPhoneNumberWithMultiFactorInfo:hint

UIDelegate:nil

multiFactorSession:resolver.session

completion:^(NSString * _Nullable verificationID,

NSError * _Nullable error) {

if (error != nil) {

// Failed to verify phone number.

}

// Ask user for the SMS verification code.

// ...

// Then:

FIRPhoneAuthCredential *credential =

[FIRPhoneAuthProvider.provider

credentialWithVerificationID:verificationID

verificationCode:kPhoneSecondFactorVerificationCode];

FIRMultiFactorAssertion *assertion =

[FIRPhoneMultiFactorGenerator assertionWithCredential:credential];

// Complete sign-in.

[resolver resolveSignInWithAssertion:assertion

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error != nil) {

// User successfully signed in with the second factor phone number.

}

}];

}];

}

}];

Поздравляем! Вы успешно авторизовали пользователя, используя многофакторную аутентификацию.

Что дальше?

- Управляйте многофакторной аутентификацией пользователей программным способом с помощью Admin SDK .