إذا كنت قد رقّيت إلى Firebase Authentication with Identity Platform، يمكنك إضافة ميزة "المصادقة المتعدّدة العوامل" عبر الرسائل القصيرة إلى تطبيقك على iOS.

تزيد ميزة "المصادقة المتعدّدة العوامل" من أمان تطبيقك. وفي حين أنّ المهاجمين غالبًا ما يعرّضون كلمات المرور والحسابات على وسائل التواصل الاجتماعي للخطر، يكون اعتراض الرسائل النصية أكثر صعوبة.

قبل البدء

فعِّل مزود خدمة واحدًا على الأقل يتيح ميزة "المصادقة المتعدّدة العوامل". يتيح كل مزود خدمة ميزة "المصادقة المتعدّدة العوامل"، باستثناء ميزة "المصادقة عبر الهاتف" و"المصادقة المجهولة" وApple Game Center.

تأكَّد من أنّ تطبيقك يتحقّق من عناوين البريد الإلكتروني للمستخدمين. تتطلّب ميزة "المصادقة المتعدّدة العوامل" التحقّق من عنوان البريد الإلكتروني. يمنع ذلك الجهات الضارة من التسجيل في خدمة باستخدام عنوان بريد إلكتروني لا تملكه، ثم حظر المالك الحقيقي من خلال إضافة عامل ثانٍ.

تفعيل ميزة "المصادقة المتعدّدة العوامل"

في Firebase Console، انتقِل إلى الأمان > المصادقة.

في علامة التبويب طريقة تسجيل الدخول ، فعِّل المصادقة المتعدّدة العوامل عبر الرسائل القصيرة في قسم خيارات متقدّمة.

عليك أيضًا إدخال أرقام الهواتف التي ستختبر تطبيقك بها. على الرغم من أنّ تسجيل أرقام هواتف الاختبار ليس مطلوبًا، ننصحك بشدة بتسجيلها لتجنُّب تقييد عدد الطلبات أثناء التطوير.

إذا لم يسبق لك ذلك، عليك منح الإذن لنطاق تطبيقك:

في Firebase Console، انتقِل إلى علامة التبويب الأمان > المصادقة > الإعدادات.

في قسم النطاقات المسموح بها ، انقر على إضافة نطاق وأضِف نطاقك.

التحقّق من تطبيقك

على Firebase التحقّق من أنّ طلبات الرسائل القصيرة واردة من تطبيقك. ويمكنك إجراء ذلك بطريقتَين:

إشعارات APNs الصامتة: عند تسجيل دخول مستخدم لأول مرة، Firebase يمكن أن يرسل إشعارًا فوريًا صامتًا إلى جهاز المستخدم. يمكن أن تستمر عملية المصادقة إذا تلقّى التطبيق الإشعار. يُرجى العِلم أنّه بدءًا من نظام التشغيل iOS 8.0، لن تحتاج إلى أن تطلب من المستخدم السماح بالإشعارات الفورية لاستخدام هذه الطريقة.

اختبار التحقّق reCAPTCHA: إذا تعذّر عليك إرسال إشعار صامت (على سبيل المثال، لأنّ المستخدم أوقف ميزة "التحديث في الخلفية" أو كنت تختبر تطبيقك في محاكي iOS)، يمكنك استخدام reCAPTCHA. في حالات كثيرة، سيحلّ reCAPTCHA نفسه تلقائيًا بدون أي تفاعل من المستخدم.

استخدام الإشعارات الصامتة

لتفعيل إشعارات APNs لاستخدامها مع Firebase:

في Xcode، فعِّل الإشعارات الفورية لمشروعك.

حمِّل مفتاح مصادقة APNs باستخدام وحدة تحكُّم Firebase (سيتم نقل التغييرات تلقائيًا إلى Google Cloud Firebase). إذا لم يكن لديك مفتاح مصادقة APNs، يمكنك الاطّلاع على مقالة إعداد APNs باستخدام مراسلة Firebase السحابية لمعرفة كيفية الحصول عليه.

في Firebase Console، انتقِل إلى

الإعدادات > عام. بعد ذلك، انقر على علامة التبويب خدمة المراسلة عبر السحابة الإلكترونية.ضمن مفتاح مصادقة APNs ، في قسم إعداد تطبيق iOS ، انقر على تحميل لتحميل مفتاح مصادقة التطوير أو مفتاح مصادقة الإنتاج أو كليهما. يجب توفير مفتاح واحد على الأقل.

اختَر مفتاحك.

أضِف رقم تعريف المفتاح. يمكنك العثور على رقم تعريف المفتاح ضمن الشهادات والمعرّفات والملفات الشخصية في Apple Developer Member Center.

انقر على تحميل.

إذا كانت لديك شهادة APNs، يمكنك تحميلها بدلاً من ذلك.

استخدام اختبار التحقّق reCAPTCHA

لتفعيل حزمة تطوير البرامج (SDK) للعميل لاستخدام reCAPTCHA:

افتح إعدادات مشروعك في Xcode.

انقر مرّتين على اسم المشروع في العرض التدرّجي على يمين الشاشة.

اختَر تطبيقك من قسم الأهداف.

انقر على علامة التبويب معلومات.

وسِّع قسم أنواع عناوين URL.

انقر على الزر +.

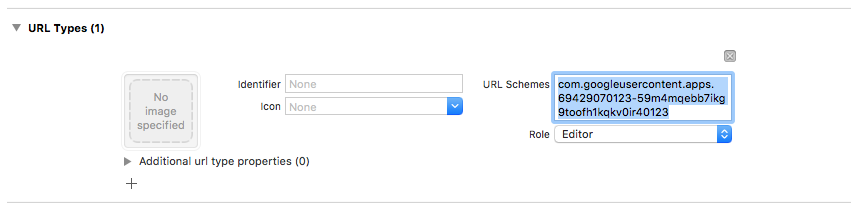

أدخِل رقم تعريف العميل المعكوس في حقل مخططات عناوين URL. يمكنك العثور على هذه القيمة في ملف الإعداد

GoogleService-Info.plistباسمREVERSED_CLIENT_ID.

عند اكتمال الإعداد، يجب أن يبدو مشابهًا لما يلي:

يمكنك اختياريًا تخصيص طريقة عرض تطبيقك لـ SFSafariViewController أو UIWebView عند عرض reCAPTCHA. لإجراء ذلك، أنشئ فئة مخصّصة تتوافق مع بروتوكول FIRAuthUIDelegate، ومرِّرها إلى verifyPhoneNumber:UIDelegate:completion:.

اختيار نمط التسجيل

يمكنك اختيار ما إذا كان تطبيقك يتطلّب ميزة "المصادقة المتعدّدة العوامل"، وكيفية تسجيل المستخدمين ومتى يتم ذلك. في ما يلي بعض الأنماط الشائعة:

تسجيل العامل الثاني للمستخدم كجزء من عملية التسجيل: استخدِم هذه الطريقة إذا كان تطبيقك يتطلّب ميزة "المصادقة المتعدّدة العوامل" لجميع المستخدمين. يُرجى العِلم أنّه يجب أن يتضمّن الحساب عنوان بريد إلكتروني تم التحقّق منه لتسجيل عامل ثانٍ، لذا سيتعيّن أن يراعي مسار التسجيل ذلك. ملاحظة: يجب أن يتضمّن الحساب عنوان بريد إلكتروني تم التحقّق منه لتسجيل عامل ثانٍ، لذا سيتعيّن أن يراعي مسار التسجيل ذلك.

توفير خيار قابل للتخطّي لتسجيل عامل ثانٍ أثناء التسجيل: قد تفضّل التطبيقات التي تريد تشجيع ميزة "المصادقة المتعدّدة العوامل" ولكن لا تفرضها هذا النهج. ملاحظة: يجب أن يتضمّن الحساب عنوان بريد إلكتروني تم التحقّق منه لتسجيل عامل ثانٍ، لذا سيتعيّن أن يراعي مسار التسجيل ذلك.

توفير إمكانية إضافة عامل ثانٍ من صفحة إدارة الحساب أو الملف الشخصي للمستخدم، بدلاً من شاشة الاشتراك: يقلّل ذلك من المشاكل أثناء عملية التسجيل، مع إتاحة ميزة "المصادقة المتعدّدة العوامل" للمستخدمين الذين يهتمون بالأمان. ملاحظة: يجب أن يتضمّن الحساب عنوان بريد إلكتروني تم التحقّق منه لتسجيل عامل ثانٍ، لذا سيتعيّن أن يراعي مسار التسجيل ذلك.

المطالبة بإضافة عامل ثانٍ تدريجيًا عندما يريد المستخدم الوصول إلى ميزات تتطلّب مستوى أمان أعلى: يمنح ذلك المستخدمين الذين يهتمون بالأمان إمكانية الوصول إلى الميزات التي يريدونها، مع الحفاظ على أمان التطبيق.

تسجيل عامل ثانٍ

لتسجيل عامل ثانٍ جديد لمستخدم:

أعِد مصادقة المستخدم.

اطلب من المستخدم إدخال رقم هاتفه.

احصل على جلسة متعدّدة العوامل للمستخدم:

Swift

authResult.user.multiFactor.getSessionWithCompletion() { (session, error) in // ... }Objective-C

[authResult.user.multiFactor getSessionWithCompletion:^(FIRMultiFactorSession * _Nullable session, NSError * _Nullable error) { // ... }];أرسِل رسالة تأكيد إلى هاتف المستخدم. تأكَّد من تنسيق رقم الهاتف باستخدام علامة

+في البداية بدون أي علامات ترقيم أو مسافات (على سبيل المثال:+15105551234)Swift

// Send SMS verification code. PhoneAuthProvider.provider().verifyPhoneNumber( phoneNumber, uiDelegate: nil, multiFactorSession: session) { (verificationId, error) in // verificationId will be needed for enrollment completion. }Objective-C

// Send SMS verification code. [FIRPhoneAuthProvider.provider verifyPhoneNumber:phoneNumber UIDelegate:nil multiFactorSession:session completion:^(NSString * _Nullable verificationID, NSError * _Nullable error) { // verificationId will be needed for enrollment completion. }];على الرغم من أنّ ذلك ليس مطلوبًا، من أفضل الممارسات إبلاغ المستخدمين مسبقًا بأنّهم سيتلقّون رسالة قصيرة، وأنّه سيتم تطبيق الأسعار العادية.

يبدأ الإجراء

verifyPhoneNumber()عملية التحقّق من التطبيق في الخلفية باستخدام إشعار فوري صامت. إذا لم يتوفّر الإشعار الفوري الصامت، يتم بدلاً من ذلك عرض اختبار التحقّق reCAPTCHA.بعد إرسال رمز الرسالة القصيرة، اطلب من المستخدم تأكيد الرمز. بعد ذلك، استخدِم ردّ المستخدم لإنشاء

PhoneAuthCredential:Swift

// Ask user for the verification code. Then: let credential = PhoneAuthProvider.provider().credential( withVerificationID: verificationId, verificationCode: verificationCode)Objective-C

// Ask user for the SMS verification code. Then: FIRPhoneAuthCredential *credential = [FIRPhoneAuthProvider.provider credentialWithVerificationID:verificationID verificationCode:kPhoneSecondFactorVerificationCode];ابدأ كائن تأكيد:

Swift

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)Objective-C

FIRMultiFactorAssertion *assertion = [FIRPhoneMultiFactorGenerator assertionWithCredential:credential];أكمِل عملية التسجيل. يمكنك اختياريًا تحديد اسم عرض للعامل الثاني. يكون ذلك مفيدًا للمستخدمين الذين لديهم عوامل ثانية متعدّدة، لأنّه يتم إخفاء رقم الهاتف أثناء مسار المصادقة (على سبيل المثال، +1******1234).

Swift

// Complete enrollment. This will update the underlying tokens // and trigger ID token change listener. user.multiFactor.enroll(with: assertion, displayName: displayName) { (error) in // ... }Objective-C

// Complete enrollment. This will update the underlying tokens // and trigger ID token change listener. [authResult.user.multiFactor enrollWithAssertion:assertion displayName:nil completion:^(NSError * _Nullable error) { // ... }];

يعرض الرمز البرمجي أدناه مثالاً كاملاً على تسجيل عامل ثانٍ:

Swift

let user = Auth.auth().currentUser

user?.multiFactor.getSessionWithCompletion({ (session, error) in

// Send SMS verification code.

PhoneAuthProvider.provider().verifyPhoneNumber(

phoneNumber,

uiDelegate: nil,

multiFactorSession: session

) { (verificationId, error) in

// verificationId will be needed for enrollment completion.

// Ask user for the verification code.

let credential = PhoneAuthProvider.provider().credential(

withVerificationID: verificationId!,

verificationCode: phoneSecondFactorVerificationCode)

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)

// Complete enrollment. This will update the underlying tokens

// and trigger ID token change listener.

user?.multiFactor.enroll(with: assertion, displayName: displayName) { (error) in

// ...

}

}

})

Objective-C

FIRUser *user = FIRAuth.auth.currentUser;

[user.multiFactor getSessionWithCompletion:^(FIRMultiFactorSession * _Nullable session,

NSError * _Nullable error) {

// Send SMS verification code.

[FIRPhoneAuthProvider.provider

verifyPhoneNumber:phoneNumber

UIDelegate:nil

multiFactorSession:session

completion:^(NSString * _Nullable verificationID, NSError * _Nullable error) {

// verificationId will be needed for enrollment completion.

// Ask user for the verification code.

// ...

// Then:

FIRPhoneAuthCredential *credential =

[FIRPhoneAuthProvider.provider credentialWithVerificationID:verificationID

verificationCode:kPhoneSecondFactorVerificationCode];

FIRMultiFactorAssertion *assertion =

[FIRPhoneMultiFactorGenerator assertionWithCredential:credential];

// Complete enrollment. This will update the underlying tokens

// and trigger ID token change listener.

[user.multiFactor enrollWithAssertion:assertion

displayName:displayName

completion:^(NSError * _Nullable error) {

// ...

}];

}];

}];

تهانينا! لقد سجّلت بنجاح عامل مصادقة ثانٍ لمستخدم.

تسجيل دخول المستخدمين باستخدام عامل ثانٍ

لتسجيل دخول مستخدم باستخدام ميزة "التحقّق عبر الرسائل القصيرة بعاملَين":

سجِّل دخول المستخدم باستخدام العامل الأول، ثم رصد خطأ يشير إلى أنّ ميزة "المصادقة المتعدّدة العوامل" مطلوبة. يحتوي هذا الخطأ على أداة حلّ، وتلميحات حول العوامل الثانية المسجّلة، وجلسة أساسية تثبت أنّ المستخدم قد نجح في المصادقة باستخدام العامل الأول.

على سبيل المثال، إذا كان العامل الأول للمستخدم هو عنوان بريد إلكتروني وكلمة مرور:

Swift

Auth.auth().signIn( withEmail: email, password: password ) { (result, error) in let authError = error as NSError if authError?.code == AuthErrorCode.secondFactorRequired.rawValue { // The user is a multi-factor user. Second factor challenge is required. let resolver = authError!.userInfo[AuthErrorUserInfoMultiFactorResolverKey] as! MultiFactorResolver // ... } else { // Handle other errors such as wrong password. } }Objective-C

[FIRAuth.auth signInWithEmail:email password:password completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error == nil || error.code != FIRAuthErrorCodeSecondFactorRequired) { // User is not enrolled with a second factor and is successfully signed in. // ... } else { // The user is a multi-factor user. Second factor challenge is required. } }];إذا كان العامل الأول للمستخدم هو مزود خدمة موحّد، مثل OAuth، عليك رصد الخطأ بعد استدعاء

getCredentialWith().إذا كان لدى المستخدم عوامل ثانية متعدّدة مسجّلة، اطلب منه اختيار العامل الذي يريد استخدامه. يمكنك الحصول على رقم الهاتف المخفي باستخدام

resolver.hints[selectedIndex].phoneNumberواسم العرض باستخدامresolver.hints[selectedIndex].displayName.Swift

// Ask user which second factor to use. Then: if resolver.hints[selectedIndex].factorID == PhoneMultiFactorID { // User selected a phone second factor. // ... } else if resolver.hints[selectedIndex].factorID == TotpMultiFactorID { // User selected a TOTP second factor. // ... } else { // Unsupported second factor. }Objective-C

FIRMultiFactorResolver *resolver = (FIRMultiFactorResolver *) error.userInfo[FIRAuthErrorUserInfoMultiFactorResolverKey]; // Ask user which second factor to use. Then: FIRPhoneMultiFactorInfo *hint = (FIRPhoneMultiFactorInfo *) resolver.hints[selectedIndex]; if (hint.factorID == FIRPhoneMultiFactorID) { // User selected a phone second factor. // ... } else if (hint.factorID == FIRTOTPMultiFactorID) { // User selected a TOTP second factor. // ... } else { // Unsupported second factor. }أرسِل رسالة تأكيد إلى هاتف المستخدم:

Swift

// Send SMS verification code. let hint = resolver.hints[selectedIndex] as! PhoneMultiFactorInfo PhoneAuthProvider.provider().verifyPhoneNumber( with: hint, uiDelegate: nil, multiFactorSession: resolver.session ) { (verificationId, error) in // verificationId will be needed for sign-in completion. }Objective-C

// Send SMS verification code [FIRPhoneAuthProvider.provider verifyPhoneNumberWithMultiFactorInfo:hint UIDelegate:nil multiFactorSession:resolver.session completion:^(NSString * _Nullable verificationID, NSError * _Nullable error) { if (error != nil) { // Failed to verify phone number. } }];بعد إرسال رمز الرسالة القصيرة، اطلب من المستخدم تأكيد الرمز واستخدامه لإنشاء

PhoneAuthCredential:Swift

// Ask user for the verification code. Then: let credential = PhoneAuthProvider.provider().credential( withVerificationID: verificationId!, verificationCode: verificationCodeFromUser)Objective-C

// Ask user for the SMS verification code. Then: FIRPhoneAuthCredential *credential = [FIRPhoneAuthProvider.provider credentialWithVerificationID:verificationID verificationCode:verificationCodeFromUser];ابدأ كائن تأكيد باستخدام بيانات الاعتماد:

Swift

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)Objective-C

FIRMultiFactorAssertion *assertion = [FIRPhoneMultiFactorGenerator assertionWithCredential:credential];أكمِل عملية تسجيل الدخول. يمكنك بعد ذلك الوصول إلى نتيجة تسجيل الدخول الأصلية، التي تتضمّن البيانات العادية الخاصة بمزوّد الخدمة وبيانات اعتماد المصادقة:

Swift

// Complete sign-in. This will also trigger the Auth state listeners. resolver.resolveSignIn(with: assertion) { (authResult, error) in // authResult will also contain the user, additionalUserInfo, optional // credential (null for email/password) associated with the first factor sign-in. // For example, if the user signed in with Google as a first factor, // authResult.additionalUserInfo will contain data related to Google provider that // the user signed in with. // user.credential contains the Google OAuth credential. // user.credential.accessToken contains the Google OAuth access token. // user.credential.idToken contains the Google OAuth ID token. }Objective-C

// Complete sign-in. [resolver resolveSignInWithAssertion:assertion completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error != nil) { // User successfully signed in with the second factor phone number. } }];

يعرض الرمز البرمجي أدناه مثالاً كاملاً على تسجيل دخول مستخدم يستخدم ميزة "المصادقة المتعدّدة العوامل":

Swift

Auth.auth().signIn(

withEmail: email,

password: password

) { (result, error) in

let authError = error as NSError?

if authError?.code == AuthErrorCode.secondFactorRequired.rawValue {

let resolver =

authError!.userInfo[AuthErrorUserInfoMultiFactorResolverKey] as! MultiFactorResolver

// Ask user which second factor to use.

// ...

// Then:

let hint = resolver.hints[selectedIndex] as! PhoneMultiFactorInfo

// Send SMS verification code

PhoneAuthProvider.provider().verifyPhoneNumber(

with: hint,

uiDelegate: nil,

multiFactorSession: resolver.session

) { (verificationId, error) in

if error != nil {

// Failed to verify phone number.

}

// Ask user for the SMS verification code.

// ...

// Then:

let credential = PhoneAuthProvider.provider().credential(

withVerificationID: verificationId!,

verificationCode: verificationCodeFromUser)

let assertion = PhoneMultiFactorGenerator.assertion(with: credential)

// Complete sign-in.

resolver.resolveSignIn(with: assertion) { (authResult, error) in

if error != nil {

// User successfully signed in with the second factor phone number.

}

}

}

}

}

Objective-C

[FIRAuth.auth signInWithEmail:email

password:password

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error == nil || error.code != FIRAuthErrorCodeSecondFactorRequired) {

// User is not enrolled with a second factor and is successfully signed in.

// ...

} else {

FIRMultiFactorResolver *resolver =

(FIRMultiFactorResolver *) error.userInfo[FIRAuthErrorUserInfoMultiFactorResolverKey];

// Ask user which second factor to use.

// ...

// Then:

FIRPhoneMultiFactorInfo *hint = (FIRPhoneMultiFactorInfo *) resolver.hints[selectedIndex];

// Send SMS verification code

[FIRPhoneAuthProvider.provider

verifyPhoneNumberWithMultiFactorInfo:hint

UIDelegate:nil

multiFactorSession:resolver.session

completion:^(NSString * _Nullable verificationID,

NSError * _Nullable error) {

if (error != nil) {

// Failed to verify phone number.

}

// Ask user for the SMS verification code.

// ...

// Then:

FIRPhoneAuthCredential *credential =

[FIRPhoneAuthProvider.provider

credentialWithVerificationID:verificationID

verificationCode:kPhoneSecondFactorVerificationCode];

FIRMultiFactorAssertion *assertion =

[FIRPhoneMultiFactorGenerator assertionWithCredential:credential];

// Complete sign-in.

[resolver resolveSignInWithAssertion:assertion

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error != nil) {

// User successfully signed in with the second factor phone number.

}

}];

}];

}

}];

تهانينا! لقد سجّلت دخول مستخدم بنجاح باستخدام ميزة "المصادقة المتعدّدة العوامل".

الخطوات التالية

- إدارة المستخدمين الذين يستخدمون ميزة "المصادقة المتعدّدة العوامل" آليًا باستخدام Admin SDK.