আপনি যদি Firebase Authentication with Identity Platform -এ আপগ্রেড করে থাকেন, তাহলে আপনি আপনার পছন্দের ওপেনআইডি কানেক্ট (OIDC) অনুবর্তী প্রোভাইডার ব্যবহার করে ফায়ারবেসের মাধ্যমে আপনার ব্যবহারকারীদের প্রমাণীকরণ করতে পারবেন। এর ফলে এমন সব আইডেন্টিটি প্রোভাইডার ব্যবহার করা সম্ভব হয়, যা ফায়ারবেস স্বাভাবিকভাবে সমর্থন করে না।

শুরু করার আগে

OIDC প্রোভাইডার ব্যবহার করে ব্যবহারকারীদের সাইন ইন করাতে হলে, আপনাকে প্রথমে প্রোভাইডারের কাছ থেকে কিছু তথ্য সংগ্রহ করতে হবে:

ক্লায়েন্ট আইডি : প্রোভাইডারের একটি অনন্য স্ট্রিং যা আপনার অ্যাপকে শনাক্ত করে। আপনার প্রোভাইডার আপনার সমর্থিত প্রতিটি প্ল্যাটফর্মের জন্য আপনাকে একটি ভিন্ন ক্লায়েন্ট আইডি বরাদ্দ করতে পারে। এটি আপনার প্রোভাইডার দ্বারা ইস্যু করা আইডি টোকেনগুলিতে থাকা

audক্লেইমের মানগুলির মধ্যে একটি।ক্লায়েন্ট সিক্রেট : একটি গোপন স্ট্রিং যা প্রোভাইডার একটি ক্লায়েন্ট আইডির মালিকানা নিশ্চিত করতে ব্যবহার করে। প্রতিটি ক্লায়েন্ট আইডির জন্য আপনার একটি অনুরূপ ক্লায়েন্ট সিক্রেট প্রয়োজন হবে। (এই মানটি শুধুমাত্র তখনই প্রয়োজন যখন আপনি অথ কোড ফ্লো ব্যবহার করছেন, যা ব্যবহারের জন্য দৃঢ়ভাবে সুপারিশ করা হয়।)

ইস্যুকারী : একটি স্ট্রিং যা আপনার প্রোভাইডারকে শনাক্ত করে। এই ভ্যালুটি অবশ্যই একটি URL হতে হবে, যার শেষে

/.well-known/openid-configurationযুক্ত করলে প্রোভাইডারের OIDC ডিসকভারি ডকুমেন্টটি পাওয়া যাবে। উদাহরণস্বরূপ, যদি ইস্যুকারী হয়https://auth.example.com, তাহলে ডিসকভারি ডকুমেন্টটি অবশ্যইhttps://auth.example.com/.well-known/openid-configuration-এ পাওয়া যাবে।

উপরের তথ্যগুলো পাওয়ার পর, আপনার Firebase প্রোজেক্টের জন্য সাইন-ইন প্রোভাইডার হিসেবে OpenID Connect সক্রিয় করুন:

আপনি যদি Firebase Authentication with Identity Platform এ আপগ্রেড না করে থাকেন, তবে তা করুন। OpenID Connect অথেনটিকেশন শুধুমাত্র আপগ্রেড করা প্রজেক্টগুলিতেই উপলব্ধ।

Firebase কনসোলের সাইন-ইন প্রোভাইডার্স পৃষ্ঠায়, ‘Add new provider’-এ ক্লিক করুন এবং তারপরে ‘OpenID Connect’-এ ক্লিক করুন।

আপনি অনুমোদন কোড প্রবাহ নাকি অন্তর্নিহিত মঞ্জুরি প্রবাহ ব্যবহার করবেন তা নির্বাচন করুন।

আপনার প্রোভাইডার সমর্থন করলে সর্বদা কোড ফ্লো ব্যবহার করা উচিত । ইমপ্লিসিট ফ্লো কম নিরাপদ এবং এর ব্যবহার কঠোরভাবে নিরুৎসাহিত করা হয়।

এই প্রোভাইডারটির একটি নাম দিন। তৈরি হওয়া প্রোভাইডার আইডিটি লিখে রাখুন: যেমন

oidc.example-provider। আপনার অ্যাপে সাইন-ইন কোড যোগ করার সময় এই আইডিটির প্রয়োজন হবে।আপনার ক্লায়েন্ট আইডি, ক্লায়েন্ট সিক্রেট এবং আপনার প্রোভাইডারের ইস্যুয়ার স্ট্রিং উল্লেখ করুন। এই মানগুলো অবশ্যই আপনার প্রোভাইডার কর্তৃক আপনাকে নির্ধারিত মানগুলোর সাথে হুবহু মিলতে হবে।

আপনার পরিবর্তনগুলো সংরক্ষণ করুন।

Firebase SDK দিয়ে সাইন-ইন প্রক্রিয়াটি পরিচালনা করুন।

আপনার OIDC প্রোভাইডার ব্যবহার করে Firebase-এ ব্যবহারকারীদের প্রমাণীকরণের সবচেয়ে সহজ উপায় হলো Firebase SDK-এর মাধ্যমে সম্পূর্ণ সাইন-ইন প্রক্রিয়াটি পরিচালনা করা।

Firebase Apple প্ল্যাটফর্ম SDK ব্যবহার করে সাইন-ইন প্রক্রিয়াটি পরিচালনা করতে, এই ধাপগুলো অনুসরণ করুন:

আপনার Xcode প্রোজেক্টে কাস্টম URL স্কিম যোগ করুন:

- আপনার প্রোজেক্ট কনফিগারেশন খুলুন: বাম দিকের ট্রি ভিউতে প্রোজেক্টের নামের উপর ডাবল-ক্লিক করুন। TARGETS সেকশন থেকে আপনার অ্যাপটি নির্বাচন করুন, তারপর Info ট্যাবটি নির্বাচন করুন এবং URL Types সেকশনটি এক্সপ্যান্ড করুন।

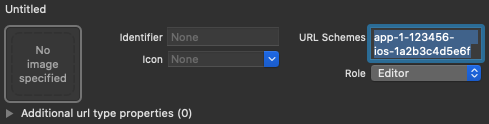

- + বোতামে ক্লিক করুন এবং আপনার এনকোডেড অ্যাপ আইডিটি ইউআরএল স্কিম হিসেবে যোগ করুন। আপনি আপনার এনকোডেড অ্যাপ আইডিটি ফায়ারবেস কনসোলের জেনারেল সেটিংস পৃষ্ঠার আইওএস অ্যাপ বিভাগে খুঁজে পাবেন। অন্যান্য ফিল্ডগুলো খালি রাখুন।

সম্পূর্ণ হলে, আপনার কনফিগারেশনটি নিচের মতো দেখতে হবে (তবে এতে আপনার অ্যাপ্লিকেশনের জন্য নির্দিষ্ট মানগুলো থাকবে):

Firebase কনসোল থেকে পাওয়া প্রোভাইডার আইডি ব্যবহার করে একটি

OAuthProviderএর ইনস্ট্যান্স তৈরি করুন।সুইফট

var provider = OAuthProvider(providerID: "oidc.example-provider")উদ্দেশ্য-সি

FIROAuthProvider *provider = [FIROAuthProvider providerWithProviderID:@"oidc.example-provider"];ঐচ্ছিক : OAuth অনুরোধের সাথে আপনি যে অতিরিক্ত কাস্টম OAuth প্যারামিটারগুলো পাঠাতে চান, তা নির্দিষ্ট করুন।

সুইফট

provider.customParameters = [ "login_hint": "user@example.com" ]উদ্দেশ্য-সি

[provider setCustomParameters:@{@"login_hint": @"user@example.com"}];আপনার প্রোভাইডার কোন কোন প্যারামিটার সাপোর্ট করে, তা জেনে নিন। মনে রাখবেন, আপনি

setCustomParametersএর মাধ্যমে Firebase-এর প্রয়োজনীয় প্যারামিটারগুলো পাস করতে পারবেন না। এই প্যারামিটারগুলো হলোclient_id,response_type,redirect_uri,state,scopeএবংresponse_mode।ঐচ্ছিক : বেসিক প্রোফাইলের বাইরে অতিরিক্ত OAuth 2.0 স্কোপগুলো নির্দিষ্ট করুন, যেগুলো আপনি অথেনটিকেশন প্রোভাইডারের কাছ থেকে অনুরোধ করতে চান।

সুইফট

provider.scopes = ["mail.read", "calendars.read"]উদ্দেশ্য-সি

[provider setScopes:@[@"mail.read", @"calendars.read"]];আপনার প্রোভাইডার কোন কোন স্কোপ সাপোর্ট করে, তা জেনে নিন।

ঐচ্ছিক : ব্যবহারকারীকে reCAPTCHA দেখানোর সময় আপনার অ্যাপ যেভাবে

SFSafariViewControllerবাUIWebViewউপস্থাপন করে, তা যদি আপনি নিজের মতো করে সাজিয়ে নিতে চান, তাহলেAuthUIDelegateপ্রোটোকল মেনে একটি কাস্টম ক্লাস তৈরি করুন।OAuth প্রোভাইডার অবজেক্ট ব্যবহার করে Firebase-এর সাথে প্রমাণীকরণ করুন।

সুইফট

// If you created a custom class that conforms to AuthUIDelegate, // pass it instead of nil: provider.getCredentialWith(nil) { credential, error in if error != nil { // Handle error. } if credential != nil { Auth().signIn(with: credential) { authResult, error in if error != nil { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken } } }উদ্দেশ্য-সি

// If you created a custom class that conforms to AuthUIDelegate, // pass it instead of nil: [provider getCredentialWithUIDelegate:nil completion:^(FIRAuthCredential *_Nullable credential, NSError *_Nullable error) { if (error) { // Handle error. } if (credential) { [[FIRAuth auth] signInWithCredential:credential completion:^(FIRAuthDataResult *_Nullable authResult, NSError *_Nullable error) { if (error) { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }]; } }];যদিও উপরের উদাহরণগুলো সাইন-ইন প্রক্রিয়ার উপর আলোকপাত করে, আপনার কাছে `

linkWithCredentialব্যবহার করে একজন বিদ্যমান ব্যবহারকারীর সাথে একটি OIDC প্রোভাইডার লিঙ্ক করার ক্ষমতাও রয়েছে। উদাহরণস্বরূপ, আপনি একই ব্যবহারকারীর সাথে একাধিক প্রোভাইডার লিঙ্ক করতে পারেন, যা তাকে যেকোনো একটি দিয়ে সাইন-ইন করার সুযোগ দেবে।সুইফট

Auth().currentUser.link(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // OIDC credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken }উদ্দেশ্য-সি

[[FIRAuth auth].currentUser linkWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // OIDC credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }];reauthenticateWithCredentialসাথেও একই প্যাটার্ন ব্যবহার করা যেতে পারে, যা সাম্প্রতিক লগইন প্রয়োজন এমন সংবেদনশীল অপারেশনের জন্য নতুন ক্রেডেনশিয়াল পুনরুদ্ধার করতে ব্যবহার করা যায়।সুইফট

Auth().currentUser.reauthenticateWithCredential(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken }উদ্দেশ্য-সি

[[FIRAuth auth].currentUser reauthenticateWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }];

সাইন-ইন প্রক্রিয়াটি ম্যানুয়ালি পরিচালনা করুন।

আপনার অ্যাপে যদি ইতিমধ্যেই OpenID Connect সাইন-ইন প্রক্রিয়াটি প্রয়োগ করা থাকে, তাহলে আপনি সরাসরি ফায়ারবেসের সাথে প্রমাণীকরণের জন্য আইডি টোকেনটি ব্যবহার করতে পারেন:

সুইফট

let credential = OAuthProvider.credential(

withProviderID: "oidc.example-provider", // As registered in Firebase console.

idToken: idToken, // ID token from OpenID Connect flow.

rawNonce: nil

)

Auth.auth().signIn(with: credential) { authResult, error in

if error {

// Handle error.

return

}

// User is signed in.

// IdP data available in authResult?.additionalUserInfo?.profile

}

উদ্দেশ্য-সি

FIROAuthCredential *credential =

[FIROAuthProvider credentialWithProviderID:@"oidc.example-provider" // As registered in Firebase console.

IDToken:idToken // ID token from OpenID Connect flow.

rawNonce:nil];

[[FIRAuth auth] signInWithCredential:credential

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error != nil) {

// Handle error.

return;

}

// User is signed in.

// IdP data available in authResult.additionalUserInfo.profile

}];

পরবর্তী পদক্ষেপ

কোনো ব্যবহারকারী প্রথমবার সাইন ইন করার পর, একটি নতুন ব্যবহারকারী অ্যাকাউন্ট তৈরি হয় এবং সেটি ব্যবহারকারীর সাইন ইন করার ক্রেডেনশিয়াল—অর্থাৎ, ইউজার নেম ও পাসওয়ার্ড, ফোন নম্বর, বা অথোরাইজেশন প্রোভাইডারের তথ্যের—সাথে লিঙ্ক করা হয়। এই নতুন অ্যাকাউন্টটি আপনার ফায়ারবেস প্রজেক্টের অংশ হিসেবে সংরক্ষিত থাকে এবং ব্যবহারকারী কীভাবে সাইন ইন করছেন তা নির্বিশেষে, আপনার প্রজেক্টের প্রতিটি অ্যাপে তাকে শনাক্ত করতে এটি ব্যবহার করা যেতে পারে।

আপনার অ্যাপে, আপনি

Userঅবজেক্ট থেকে ব্যবহারকারীর প্রাথমিক প্রোফাইল তথ্য পেতে পারেন। ব্যবহারকারী ব্যবস্থাপনা (Manage Users) দেখুন।আপনার Firebase Realtime Database and Cloud Storage Security Rules- এ, আপনি

authভেরিয়েবল থেকে সাইন-ইন করা ব্যবহারকারীর অনন্য ইউজার আইডি পেতে পারেন এবং একজন ব্যবহারকারী কোন ডেটা অ্যাক্সেস করতে পারবে তা নিয়ন্ত্রণ করতে এটি ব্যবহার করতে পারেন।

কোনো ব্যবহারকারীকে সাইন আউট করতে, signOut: কল করুন।

সুইফট

let firebaseAuth = Auth.auth() do { try firebaseAuth.signOut() } catch let signOutError as NSError { print("Error signing out: %@", signOutError) }

উদ্দেশ্য-সি

NSError *signOutError; BOOL status = [[FIRAuth auth] signOut:&signOutError]; if (!status) { NSLog(@"Error signing out: %@", signOutError); return; }

আপনি সব ধরনের প্রমাণীকরণ ত্রুটির জন্য ত্রুটি পরিচালনা কোডও যোগ করতে চাইতে পারেন। ত্রুটি পরিচালনা দেখুন।