अगर आपने Firebase Authentication with Identity Platform में अपग्रेड किया है, तो OpenID Connect (OIDC) के साथ काम करने वाले अपनी पसंद के प्रोवाइडर का इस्तेमाल करके, Firebase के ज़रिए अपने उपयोगकर्ताओं की पुष्टि की जा सकती है. इससे, ऐसे पहचान देने वाले प्रोवाइडर का इस्तेमाल किया जा सकता है जिन्हें Firebase, नेटिव तौर पर सपोर्ट नहीं करता.

शुरू करने से पहले

OIDC प्रोवाइडर का इस्तेमाल करके उपयोगकर्ताओं को साइन इन करने की सुविधा देने के लिए, आपको पहले प्रोवाइडर से कुछ जानकारी इकट्ठा करनी होगी:

क्लाइंट आईडी: यह प्रोवाइडर के लिए यूनीक स्ट्रिंग होती है, जिससे आपके ऐप्लिकेशन की पहचान होती है. आपका प्रोवाइडर, आपके सपोर्ट करने वाले हर प्लैटफ़ॉर्म के लिए, आपको अलग-अलग क्लाइंट आईडी असाइन कर सकता है. यह आपके प्रोवाइडर की ओर से जारी किए गए आईडी टोकन में,

audदावे की वैल्यू में से एक है.क्लाइंट सीक्रेट: यह एक सीक्रेट स्ट्रिंग होती है, जिसका इस्तेमाल प्रोवाइडर, क्लाइंट आईडी के मालिकाना हक की पुष्टि करने के लिए करता है. हर क्लाइंट आईडी के लिए, आपको उससे मेल खाने वाला क्लाइंट सीक्रेट चाहिए होगा. (यह वैल्यू सिर्फ़ तब ज़रूरी होती है, जब ऑथ कोड फ़्लो का इस्तेमाल किया जा रहा हो. हमारा सुझाव है कि इसका इस्तेमाल ज़रूर करें.)

जारी करने वाला: यह एक स्ट्रिंग होती है, जिससे आपके प्रोवाइडर की पहचान होती है. यह वैल्यू एक यूआरएल होना चाहिए. इस यूआरएल में

/.well-known/openid-configurationजोड़ने पर, यह प्रोवाइडर के OIDC डिस्कवरी दस्तावेज़ की जगह बन जाता है. उदाहरण के लिए, अगर जारी करने वालाhttps://auth.example.comहै, तो डिस्कवरी दस्तावेज़https://auth.example.com/.well-known/openid-configurationपर उपलब्ध होना चाहिए.

ऊपर दी गई जानकारी मिलने के बाद, अपने Firebase प्रोजेक्ट के लिए, OpenID Connect को साइन-इन प्रोवाइडर के तौर पर चालू करें:

अगर आपने Firebase Authentication with Identity Platform में अपग्रेड नहीं किया है, तो ऐसा करें. OpenID Connect ऑथेंटिकेशन की सुविधा, सिर्फ़ अपग्रेड किए गए प्रोजेक्ट में उपलब्ध होती है.

साइन-इन प्रोवाइडर पेज पर, Firebase कंसोल पर, नया प्रोवाइडर जोड़ें पर क्लिक करें. इसके बाद, OpenID Connect पर क्लिक करें.

चुनें कि आपको ऑथराइज़ेशन कोड फ़्लो या इंप्लिसिट ग्रांट फ़्लो का इस्तेमाल करना है.

अगर आपका प्रोवाइडर कोड फ़्लो को सपोर्ट करता है, तो आपको हमेशा इसका इस्तेमाल करना चाहिए. इंप्लिसिट फ़्लो कम सुरक्षित होता है. इसलिए, हमारा सुझाव है कि इसका इस्तेमाल न करें.

इस प्रोवाइडर को कोई नाम दें. जनरेट की गई प्रोवाइडर आईडी नोट करें. यह

oidc.example-providerजैसी हो सकती है. अपने ऐप्लिकेशन में साइन-इन कोड जोड़ते समय, आपको इस आईडी की ज़रूरत होगी.अपना क्लाइंट आईडी और क्लाइंट सीक्रेट, और अपने प्रोवाइडर की जारी करने वाली स्ट्रिंग डालें. ये वैल्यू, आपके प्रोवाइडर की ओर से असाइन की गई वैल्यू से पूरी तरह मेल खानी चाहिए.

बदलावों को सेव करें.

Firebase SDK टूल की मदद से, साइन-इन फ़्लो को मैनेज करना

अपने OIDC प्रोवाइडर का इस्तेमाल करके, Firebase के ज़रिए अपने उपयोगकर्ताओं की पुष्टि करने का सबसे आसान तरीका है कि Firebase SDK टूल की मदद से, पूरे साइन-इन फ़्लो को मैनेज किया जाए.

Firebase Apple प्लैटफ़ॉर्म SDK टूल की मदद से, साइन-इन फ़्लो को मैनेज करने के लिए, यह तरीका अपनाएं:

अपने Xcode प्रोजेक्ट में, कस्टम यूआरएल स्कीम जोड़ें:

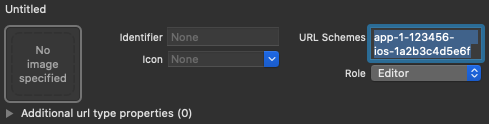

- अपने प्रोजेक्ट का कॉन्फ़िगरेशन खोलें: बाईं ओर मौजूद ट्री व्यू में, प्रोजेक्ट के नाम पर दो बार क्लिक करें. TARGETS सेक्शन में जाकर, अपना ऐप्लिकेशन चुनें. इसके बाद, जानकारी टैब चुनें और यूआरएल टाइप सेक्शन को बड़ा करें.

- + बटन पर क्लिक करें और अपने एनकोड किए गए ऐप्लिकेशन आईडी को यूआरएल

स्कीम के तौर पर जोड़ें. आपको अपना एनकोड किया गया ऐप्लिकेशन आईडी, Firebase कंसोल के

सामान्य

सेटिंग वाले पेज पर, अपने iOS

ऐप्लिकेशन के सेक्शन में मिलेगा. अन्य फ़ील्ड खाली छोड़ें.

पूरा होने पर, आपका कॉन्फ़िगरेशन कुछ ऐसा दिखेगा (हालांकि, इसमें आपके ऐप्लिकेशन के हिसाब से वैल्यू होंगी):

Firebase कंसोल में मिली प्रोवाइडर आईडी का इस्तेमाल करके,

OAuthProviderका इंस्टेंस बनाएं.Swift

var provider = OAuthProvider(providerID: "oidc.example-provider")Objective-C

FIROAuthProvider *provider = [FIROAuthProvider providerWithProviderID:@"oidc.example-provider"];ज़रूरी नहीं: OAuth के ऐसे अन्य कस्टम पैरामीटर डालें जिन्हें आपको OAuth के अनुरोध के साथ भेजना है.

Swift

provider.customParameters = [ "login_hint": "user@example.com" ]Objective-C

[provider setCustomParameters:@{@"login_hint": @"user@example.com"}];अपने प्रोवाइडर से पूछें कि वह किन पैरामीटर को सपोर्ट करता है. ध्यान दें कि

setCustomParametersके साथ, Firebase के लिए ज़रूरी पैरामीटर पास नहीं किए जा सकते. ये पैरामीटरclient_id,response_type,redirect_uri,state,scope, औरresponse_modeहैं.ज़रूरी नहीं: OAuth 2.0 के ऐसे अन्य स्कोप डालें जिनका अनुरोध आपको ऑथेंटिकेशन प्रोवाइडर से करना है. हालांकि, ये स्कोप, बुनियादी प्रोफ़ाइल के अलावा होने चाहिए.

Swift

provider.scopes = ["mail.read", "calendars.read"]Objective-C

[provider setScopes:@[@"mail.read", @"calendars.read"]];अपने प्रोवाइडर से पूछें कि वह किन स्कोप को सपोर्ट करता है.

ज़रूरी नहीं: अगर आपको reCAPTCHA दिखाते समय, अपने ऐप्लिकेशन में

SFSafariViewControllerयाUIWebViewको दिखाने के तरीके को पसंद के मुताबिक बनाना है, तोAuthUIDelegateप्रोटोकॉल के मुताबिक कोई कस्टम क्लास बनाएं.OAuth प्रोवाइडर ऑब्जेक्ट का इस्तेमाल करके, Firebase से पुष्टि करें.

Swift

// If you created a custom class that conforms to AuthUIDelegate, // pass it instead of nil: provider.getCredentialWith(nil) { credential, error in if error != nil { // Handle error. } if credential != nil { Auth().signIn(with: credential) { authResult, error in if error != nil { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken } } }Objective-C

// If you created a custom class that conforms to AuthUIDelegate, // pass it instead of nil: [provider getCredentialWithUIDelegate:nil completion:^(FIRAuthCredential *_Nullable credential, NSError *_Nullable error) { if (error) { // Handle error. } if (credential) { [[FIRAuth auth] signInWithCredential:credential completion:^(FIRAuthDataResult *_Nullable authResult, NSError *_Nullable error) { if (error) { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }]; } }];ऊपर दिए गए उदाहरणों में, साइन-इन फ़्लो पर फ़ोकस किया गया है. हालांकि,

linkWithCredentialका इस्तेमाल करके, किसी OIDC प्रोवाइडर को मौजूदा उपयोगकर्ता से लिंक भी किया जा सकता है. उदाहरण के लिए, एक ही उपयोगकर्ता से कई प्रोवाइडर लिंक किए जा सकते हैं. इससे उपयोगकर्ता, इनमें से किसी भी प्रोवाइडर से साइन इन कर सकता है.Swift

Auth().currentUser.link(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // OIDC credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken }Objective-C

[[FIRAuth auth].currentUser linkWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // OIDC credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }];reauthenticateWithCredentialके साथ भी इसी पैटर्न का इस्तेमाल किया जा सकता है. इसका इस्तेमाल, संवेदनशील कार्रवाइयों के लिए नए क्रेडेंशियल पाने के लिए किया जा सकता है. इन कार्रवाइयों के लिए, हाल ही में लॉगिन करना ज़रूरी होता है.Swift

Auth().currentUser.reauthenticateWithCredential(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken }Objective-C

[[FIRAuth auth].currentUser reauthenticateWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }];

साइन-इन फ़्लो को मैन्युअल तरीके से मैनेज करना

अगर आपने अपने ऐप्लिकेशन में, OpenID Connect साइन-इन फ़्लो पहले से लागू किया है, तो Firebase से पुष्टि करने के लिए, सीधे आईडी टोकन का इस्तेमाल किया जा सकता है:

Swift

let credential = OAuthProvider.credential(

withProviderID: "oidc.example-provider", // As registered in Firebase console.

idToken: idToken, // ID token from OpenID Connect flow.

rawNonce: nil

)

Auth.auth().signIn(with: credential) { authResult, error in

if error {

// Handle error.

return

}

// User is signed in.

// IdP data available in authResult?.additionalUserInfo?.profile

}

Objective-C

FIROAuthCredential *credential =

[FIROAuthProvider credentialWithProviderID:@"oidc.example-provider" // As registered in Firebase console.

IDToken:idToken // ID token from OpenID Connect flow.

rawNonce:nil];

[[FIRAuth auth] signInWithCredential:credential

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error != nil) {

// Handle error.

return;

}

// User is signed in.

// IdP data available in authResult.additionalUserInfo.profile

}];

अगले चरण

जब कोई उपयोगकर्ता पहली बार साइन इन करता है, तो एक नया उपयोगकर्ता खाता बनता है. यह खाता, उन क्रेडेंशियल से लिंक होता है जिनका इस्तेमाल करके उपयोगकर्ता ने साइन इन किया है. जैसे, उपयोगकर्ता नाम और पासवर्ड, फ़ोन नंबर या ऑथ प्रोवाइडर की जानकारी. यह नया खाता, आपके Firebase प्रोजेक्ट के हिस्से के तौर पर सेव होता है. इसका इस्तेमाल, आपके प्रोजेक्ट के हर ऐप्लिकेशन में किसी उपयोगकर्ता की पहचान करने के लिए किया जा सकता है. भले ही, उपयोगकर्ता किसी भी तरीके से साइन इन करे.

-

आपके ऐप्लिकेशन में, उपयोगकर्ता की बुनियादी प्रोफ़ाइल की जानकारी

Userऑब्जेक्ट से पाई जा सकती है. उपयोगकर्ताओं को मैनेज करना लेख देखें. अपने Firebase Realtime Database और Cloud Storage सुरक्षा नियमों में, आप साइन इन किए गए उपयोगकर्ता की यूनीक आईडी

authवैरिएबल से पा सकते हैं. इसका इस्तेमाल, यह कंट्रोल करने के लिए किया जा सकता है कि कोई उपयोगकर्ता किस डेटा को ऐक्सेस कर सकता है.

किसी उपयोगकर्ता को साइन आउट करने के लिए,

signOut: को कॉल करें.

Swift

let firebaseAuth = Auth.auth() do { try firebaseAuth.signOut() } catch let signOutError as NSError { print("Error signing out: %@", signOutError) }

Objective-C

NSError *signOutError; BOOL status = [[FIRAuth auth] signOut:&signOutError]; if (!status) { NSLog(@"Error signing out: %@", signOutError); return; }

ऑथेंटिकेशन से जुड़ी सभी गड़बड़ियों को मैनेज करने के लिए, आपको गड़बड़ी मैनेज करने वाला कोड भी जोड़ना पड़ सकता है. गड़बड़ियां मैनेज करना लेख देखें.