Если вы обновили Firebase Authentication with Identity Platform , вы можете аутентифицировать пользователей в Firebase, используя любой из доступных вам поставщиков идентификации, совместимых с OpenID Connect (OIDC). Это позволяет использовать поставщики идентификации, которые изначально не поддерживаются Firebase.

Прежде чем начать

Для авторизации пользователей с использованием OIDC-провайдера необходимо сначала получить от него некоторую информацию:

Идентификатор клиента : уникальная строка, принадлежащая поставщику и идентифицирующая ваше приложение. Ваш поставщик может присваивать вам разные идентификаторы клиента для каждой поддерживаемой вами платформы. Это одно из значений поля

audв токенах ID, выпущенных вашим поставщиком.Секретный ключ клиента : секретная строка, которую провайдер использует для подтверждения принадлежности идентификатора клиента. Для каждого идентификатора клиента потребуется соответствующий секретный ключ клиента. (Это значение требуется только в том случае, если вы используете поток аутентификации по коду , что настоятельно рекомендуется.)

Issuer : Строка, идентифицирующая вашего поставщика услуг. Это значение должно представлять собой URL-адрес, который, если к нему добавить

/.well-known/openid-configuration, будет являться местоположением документа обнаружения OIDC поставщика услуг. Например, если эмитентом являетсяhttps://auth.example.com, документ обнаружения должен быть доступен по адресуhttps://auth.example.com/.well-known/openid-configuration.

После получения вышеуказанной информации включите OpenID Connect в качестве поставщика авторизации для вашего проекта Firebase:

Если вы еще не обновили Firebase Authentication with Identity Platform , сделайте это. Аутентификация OpenID Connect доступна только в проектах, прошедших обновление.

На странице «Поставщики авторизации» в консоли Firebase нажмите «Добавить нового поставщика» , а затем — «OpenID Connect» .

Выберите, будете ли вы использовать поток авторизационного кода или поток неявного предоставления доступа .

Если ваш поставщик услуг поддерживает неявный поток выполнения кода, всегда следует его использовать . Неявный поток выполнения менее безопасен, и его использование крайне не рекомендуется.

Присвойте имя этому поставщику. Запомните сгенерированный идентификатор поставщика: например,

oidc.example-provider. Этот идентификатор понадобится вам при добавлении кода авторизации в ваше приложение.Укажите свой идентификатор клиента (CTR) и секретный ключ клиента (CTR), а также строку эмитента (Essident string) вашего провайдера. Эти значения должны точно совпадать со значениями, присвоенными вам вашим провайдером.

Сохраните изменения.

Обрабатывайте процесс авторизации с помощью Firebase SDK.

Самый простой способ аутентифицировать пользователей в Firebase с помощью вашего OIDC-провайдера — это обрабатывать весь процесс входа в систему с помощью Firebase SDK.

Для обработки процесса авторизации с помощью SDK Firebase Apple Platforms выполните следующие действия:

Добавьте пользовательские схемы URL-адресов в свой проект Xcode:

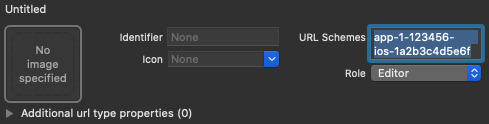

- Откройте конфигурацию проекта: дважды щелкните имя проекта в левом древовидном представлении. Выберите свое приложение в разделе «ЦЕЛИ» , затем перейдите на вкладку «Информация» и разверните раздел «Типы URL» .

- Нажмите кнопку «+» и добавьте свой закодированный идентификатор приложения в качестве схемы URL. Вы можете найти свой закодированный идентификатор приложения на странице «Общие настройки» консоли Firebase в разделе вашего iOS-приложения. Остальные поля оставьте пустыми.

После завершения настройки ваш конфигурационный файл должен выглядеть примерно так (но с учетом значений, специфичных для вашего приложения):

Создайте экземпляр

OAuthProvider, используя идентификатор поставщика, полученный в консоли Firebase.Быстрый

var provider = OAuthProvider(providerID: "oidc.example-provider")Objective-C

FIROAuthProvider *provider = [FIROAuthProvider providerWithProviderID:@"oidc.example-provider"];Необязательно : укажите дополнительные пользовательские параметры OAuth, которые вы хотите отправить вместе с запросом OAuth.

Быстрый

provider.customParameters = [ "login_hint": "user@example.com" ]Objective-C

[provider setCustomParameters:@{@"login_hint": @"user@example.com"}];Уточните у своего провайдера, какие параметры он поддерживает. Обратите внимание, что вы не можете передавать параметры, необходимые для работы Firebase, с помощью

setCustomParameters. К таким параметрам относятсяclient_id,response_type,redirect_uri,state,scopeиresponse_mode.Необязательно : укажите дополнительные области действия OAuth 2.0, помимо базового профиля, которые вы хотите запросить у поставщика аутентификации.

Быстрый

provider.scopes = ["mail.read", "calendars.read"]Objective-C

[provider setScopes:@[@"mail.read", @"calendars.read"]];Уточните у своего провайдера, какие области применения он поддерживает.

Необязательно : если вы хотите настроить способ отображения

SFSafariViewControllerилиUIWebViewпри показе reCAPTCHA пользователю, создайте пользовательский класс, соответствующий протоколуAuthUIDelegate.Аутентификация в Firebase осуществляется с помощью объекта поставщика OAuth.

Быстрый

// If you created a custom class that conforms to AuthUIDelegate, // pass it instead of nil: provider.getCredentialWith(nil) { credential, error in if error != nil { // Handle error. } if credential != nil { Auth().signIn(with: credential) { authResult, error in if error != nil { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken } } }Objective-C

// If you created a custom class that conforms to AuthUIDelegate, // pass it instead of nil: [provider getCredentialWithUIDelegate:nil completion:^(FIRAuthCredential *_Nullable credential, NSError *_Nullable error) { if (error) { // Handle error. } if (credential) { [[FIRAuth auth] signInWithCredential:credential completion:^(FIRAuthDataResult *_Nullable authResult, NSError *_Nullable error) { if (error) { // Handle error. } // User is signed in. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }]; } }];Хотя приведенные выше примеры сосредоточены на процессах входа в систему, у вас также есть возможность связать поставщика OIDC с существующим пользователем с помощью

linkWithCredential. Например, вы можете связать несколько поставщиков с одним и тем же пользователем, позволяя ему входить в систему с помощью любого из них.Быстрый

Auth().currentUser.link(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // OIDC credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken }Objective-C

[[FIRAuth auth].currentUser linkWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // OIDC credential is linked to the current user. // IdP data available in authResult.additionalUserInfo.profile. // OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }];Аналогичный подход можно использовать с

reauthenticateWithCredential, которая позволяет получить актуальные учетные данные для выполнения конфиденциальных операций, требующих недавнего входа в систему.Быстрый

Auth().currentUser.reauthenticateWithCredential(withCredential: credential) { authResult, error in if error != nil { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token can also be retrieved: // (authResult.credential as? OAuthCredential)?.accessToken // OAuth ID token can also be retrieved: // (authResult.credential as? OAuthCredential)?.idToken }Objective-C

[[FIRAuth auth].currentUser reauthenticateWithCredential:credential completion:^(FIRAuthDataResult * _Nullable authResult, NSError * _Nullable error) { if (error) { // Handle error. } // User is re-authenticated with fresh tokens minted and // should be able to perform sensitive operations like account // deletion and email or password update. // IdP data available in result.additionalUserInfo.profile. // Additional OAuth access token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).accessToken // OAuth ID token can also be retrieved: // ((FIROAuthCredential *)authResult.credential).idToken }];

Обрабатывайте процесс входа в систему вручную.

Если вы уже реализовали в своем приложении процесс авторизации через OpenID Connect, вы можете использовать токен ID напрямую для аутентификации в Firebase:

Быстрый

let credential = OAuthProvider.credential(

withProviderID: "oidc.example-provider", // As registered in Firebase console.

idToken: idToken, // ID token from OpenID Connect flow.

rawNonce: nil

)

Auth.auth().signIn(with: credential) { authResult, error in

if error {

// Handle error.

return

}

// User is signed in.

// IdP data available in authResult?.additionalUserInfo?.profile

}

Objective-C

FIROAuthCredential *credential =

[FIROAuthProvider credentialWithProviderID:@"oidc.example-provider" // As registered in Firebase console.

IDToken:idToken // ID token from OpenID Connect flow.

rawNonce:nil];

[[FIRAuth auth] signInWithCredential:credential

completion:^(FIRAuthDataResult * _Nullable authResult,

NSError * _Nullable error) {

if (error != nil) {

// Handle error.

return;

}

// User is signed in.

// IdP data available in authResult.additionalUserInfo.profile

}];

Следующие шаги

После первого входа пользователя в систему создается новая учетная запись, которая связывается с учетными данными — то есть именем пользователя и паролем, номером телефона или информацией о поставщике аутентификации, — которые пользователь использовал для входа. Эта новая учетная запись хранится как часть вашего проекта Firebase и может использоваться для идентификации пользователя во всех приложениях вашего проекта, независимо от способа входа пользователя.

В ваших приложениях вы можете получить основную информацию профиля пользователя из объекта

User. См. раздел «Управление пользователями» .В правилах безопасности Firebase Realtime Database и Cloud Storage вы можете получить уникальный идентификатор пользователя, вошедшего в систему, из переменной

authи использовать его для управления доступом пользователя к данным.

Вы можете разрешить пользователям входить в ваше приложение, используя несколько поставщиков аутентификации, связав учетные данные поставщика аутентификации с существующей учетной записью пользователя.

Для выхода из системы пользователя вызовите signOut: .

Быстрый

let firebaseAuth = Auth.auth() do { try firebaseAuth.signOut() } catch let signOutError as NSError { print("Error signing out: %@", signOutError) }

Objective-C

NSError *signOutError; BOOL status = [[FIRAuth auth] signOut:&signOutError]; if (!status) { NSLog(@"Error signing out: %@", signOutError); return; }

Также может потребоваться добавить код обработки ошибок для всего спектра ошибок аутентификации. См. раздел «Обработка ошибок» .